Proses Recon dalam Security Testing

Ada dua jenis uji dalam dunia Security Testing/Red Teaming, yaitu : Vulnerability Assessment, dan Penetration Testing. Vulnerability Assessment adalah pemindaian kemungkinan adanya celah keamanan dalam aplikasi, atau platform, atau infrastruktur. Vulnerability Assessment ini hanya memindai celah, yang lantas akan dimasukkan dalam report. Sedangkan Penetration Testing adalah uji serangan, atau uji penetrasi yang dilakukan terhadap target, hingga sampai level eksploitasi, atau bahkan pengambilalihan privilege target.

Dalam dunia Ethical Hacking, ada beberapa step yang perlu dilakukan untuk melakukan penetration test, antara lain :

- Reconnaissance (Information Gathering)

- Scanning (Penetration Attempt)

- Gaining Access (Escalation Privileges)

- Maintain Access (Backdooring)

- Covering Tracks

Reconnaissance, atau pencarian informasi, menjadi kegiatan paling penting dalam hal ini. Semua itu tidak akan dapat berjalan jika informasi tentang target tidak dapat diketahui. Reconnaissance , atau information Gathering ini dapat berupa banyak hal, semisal : Network Scanning (port, IP), Subdomain scanning, application scanning, dan lain sebagainya. Bahkan saking pentingnya reconnaissance, justru para ahlul RedTeaming, mengatakan : “Recon more, exploit less“. Bahkan dalam banyak kasus, pencurian data, penjualan data illegal, didapatkan hanya dengan RECON.

Dirsearch untuk Directory Recon

Karena saking banyaknya Recon, saya hanya akan bahas satu persatu, kali ini giliran sebuah tool yang biasa digunakan untuk melakukan penebakan nama direktori / file yang mungkin ada di dalam sebuah aplikasi web. Ada banyak tool seperti ini, namun saya dalam hal ini sering menggunakan DIRSEARCH. Boleh dong, URL disebut : https://github.com/maurosoria/dirsearch.

Inti dari dirsearch itu sebenarnya sebuah wordlist di : https://github.com/maurosoria/dirsearch/blob/master/db/dicc.txt. Sebuah aplikasi akan dicoba akses direktori/subdir/file dengan file tersebut. Jika terdapat HTTP Response Code 200, maka akan dicatat dalam file log. File ini termasuk update. Saat file ini ditulis, update terbaru adalah sekitar dua bulan lalu.

Instalasi Dirsearch

Instalasi Dirsearch ini cukup mudah. Berikut langkah-langkah instalasi Dirsearch. Karena saya pakai Linux, maka catatan ini hanya untuk Linux yak.

- Install Python3-pip :

sudo apt install python3-pip - Install Python3-pip Alternatif :

sudo python3 -m pip install --upgrade --force-reinstall pip

- Install Git :

sudo apt install git

- Download Dirsearch :

git clone https://github.com/maurosoria/dirsearch.git

- Install Requirements

sudo pip -r requirements.txt

- Test Dirsearch

-

cd dirsearch

-

chmod +x dirsearch.py

-

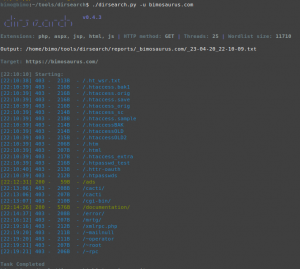

./dirsearch.py -u https://blogit.bimosaurus.com

-

Jika lancar, maka dirsearch akan membuat direktori baru bernama : reports, isinya adalah sebuah file text yang berisi tentang daftar nama direktori dan file yang dapat ditemukan olehnya.

Contoh hasil dari recon Dirsearch

Pastikan juga bahwa directory Dirsearch kita ini terletak pada direktori yang diijinkan. Karena Dirsearch akan membuat direktori Reports, dan berisi daftar report yang pernah disearch. Biasanya nama file akan disertai dengan tanggal testing.

Kelemahan Dirsearch

- Dirsearch ini menggunakan mekanisme kerja : melakukan hit URL secara terus menerus (mirip bruteforce). Ini akan berisik di log server target. Jika server target menggunakan WAF / IPS, maka akan dapat segera diblok.

- Dirsearch mencari posisi HTTP 200 sebagai indikasi suksesnya testing. Ini tidak akan berhasil jika server yang menjadi target menggunakan mode firewall : false positive. Yaitu kondisi di mana, seluruh request akan diberikan hasil : HTTP 200.

- Dirsearch bekerja dengan berdasar hit URL dari daftar kata (wordlist) yang ada pada directory Dirsearch. Jika nama direktori yang dihit tidak ada dalam daftar, maka akan gagal dihit. Namun daftar itu sudah cukup banyak, dan cukup efektif.

Docker Support

Bagi para mazhab Dockeriyah, dapat menggunakan sintaks ini.. Lebih praktis, gak perlu mikir environment requirements lagi

docker run -it --rm "dirsearch:v0.4.3" -u target

Silakan teman-teman mencoba, untuk keperluan testing aplikasi web masing-masing ya. Risiko ditanggung sendiri (DWYOR… Do with your own risk). Semoga tool ini cukup memperkaya tambahan info untuk semuanya.

Bimosaurus 20 April 2023

Malam Idulfitri 1444 H